Способность вашего смартфона сканировать ваше лицо и считывать отпечатки пальцев — ключ к повышению безопасности в Интернете.

Пароли долгое время были стержнем в механизме защиты наших онлайн-аккаунтов. Вместо этого они все чаще рассматриваются как слабое звено, от которого некоторые компании хотят полностью избавиться.

Следование текущим советам о том, как безопасно входить в наши учетные записи, может показаться попыткой не отставать от того, сколько лезвий находится в новейшей одноразовой бритве. Руководство менялось с годами: от простых запоминаемых паролей до труднопроизносимых строк символов, настроенных для каждой учетной записи и хранящихся в менеджерах паролей. Совсем недавно нас предупредили, что для каждого входа в систему требуется второе подтверждение личности, известное как двухфакторная аутентификация — обычно номер, отправленный в текстовом или электронном письме.

Теперь ясно — до того, как большинство людей начали использовать двухфакторную аутентификацию, — что даже это просто еще один удар скорости для хакеров, которые хотят получить доступ к нашим личным и рабочим учетным записям. Даже относительно неопытные хакеры могут почасово арендовать системы, способные обойти такую защиту. Одна из таких атак этим летом привела к краже учетных данных для входа почти у 10 000 человек в 130 организациях, несмотря на то, что эти учетные записи были защищены двухфакторной аутентификацией, согласно отчету компании Group-IB, занимающейся кибербезопасностью.

Недавно я писал о том, как крупные технологические компании применяют подходы «нулевого доверия» к безопасности, и эти тенденции связаны между собой. Компании и их сети больше не могут доверять, когда мы вводим свой пароль и двухфакторный код, что мы являемся теми, за кого себя выдаем.

Это отчасти потому, что люди доверчивы — даже легковерны, — а отчасти потому, что попытки использовать эту черту постоянно возрастают. Количество уникальных веб-сайтов, используемых для так называемых фишинговых атак, которые предназначены для того, чтобы обманным путем заставить людей раскрыть свои пароли, достигло рекордного уровня во втором квартале 2022 года, превысив 1 миллион сайтов, согласно отчету Антимонопольного агентства. Рабочая группа по фишингу, некоммерческая организация, работающая в сфере высоких технологий. Это в четыре раза больше, чем количество уникальных доменов, используемых для фишинговых атак в начале 2020 года.

Измеряем по-другому: «Сейчас мы наблюдаем более 1000 атак на пароли в секунду в наших системах, — говорит Алекс Вайнерт, директор по безопасности идентификации в Microsoft.

Вот почему Microsoft, Apple, Amazon, Google и сотни других технологических компаний сотрудничают, чтобы закрыть эту дыру размером с грузовик в интернет-безопасности, сделав что-то нелогичное: большинству из нас в большинстве случаев они предлагают полностью отказаться от паролей.

Что на самом деле означает «беспарольный»

Системы входа в систему, основанные на удобочитаемой информации — паролях, push-кодах и т. п. — все поддаются взлому, независимо от того, сколько секретных фрагментов информации мы используем для их защиты или какая крупная технологическая компания несет за это ответственность, — говорит Офер Маор, главный технический директор. и соучредитель компании по реагированию на инциденты кибербезопасности Mitiga.

«В последние несколько месяцев все, что к нам приходило, начиналось с обхода двухфакторной аутентификации», — говорит г-н Маор. Крупные компании или малые, «не имеет значения, все они падают под удары одного и того же противника посередине и утомительных атак».

Противник посередине — это отраслевой термин для фишинговых атак, которые обманом заставляют пользователей вводить свой пароль и второй фактор — например, код, отправленный с помощью push-уведомления или текстового сообщения — на поддельном веб-сайте, который выглядит как настоящий. И усталость от толчков — это то, что произошло в недавнем взломе Uber Technologies. Подрядчик, имеющий доступ к системам Uber, устал от спама с помощью push-уведомлений с запросами на авторизацию для входа в учетную запись и, наконец, утвердил ее.

В беспарольной системе все по-другому. Никакая удобочитаемая информация не передается между любым устройством и Интернетом. Все коммуникации зашифрованы. Ваша личность подтверждается, когда ваше устройство — скажем, смартфон — отправляет одноразовый код, который мог сгенерировать только этот телефон. Таким образом, ваше устройство становится вашим паролем.

Причина, по которой никто не может просто украсть ваш телефон и войти в ваши учетные записи, конечно же, заключается в том, что он защищен какой-то биометрической информацией, такой как ваше лицо или отпечаток пальца. Это одна из причин, по которой биометрические считыватели проникают в ноутбуки, настольные компьютеры и множество других устройств.

Такая система исключает возможность фишинговой атаки, говорит Эндрю Шикиар, исполнительный директор FIDO Alliance, сокращение от Fast Identity Online. Это достигается за счет полного удаления слабого звена — человека — из процесса входа в систему. Альянс FIDO, крупнейший из потребительских технологических компаний, уже более десяти лет сотрудничает с беспарольными — на самом деле, на основе устройств — системами входа в систему. Члены альянса, такие как Apple, Google и Microsoft, говорят, что близки к тому, чтобы внедрить их в реальный мир.

«Самое замечательное в FIDO то, что я впервые осознаю, что мы начали с вопроса: «Как должна работать аутентификация в облачном мире?», — говорит г-н Вайнерт из Microsoft. «Люди, которые работали над стандартом из многих компаний, действительно продумывали, что значит сделать его неподдающимся фишингу и угадыванию», — добавляет он.

Аутентификация на основе устройства, которая может исключить пароли, не нова. Уже более десяти лет некоторые компании с особенно безопасными системами заставляют пользователей подключать USB-устройства к своим рабочим ноутбукам, которые без них не могут подключаться к корпоративным или государственным сетям. Тем не менее, согласно отчету Hypr, который продает такие системы, только 16% компаний предлагают своим сотрудникам возможность входа без пароля.

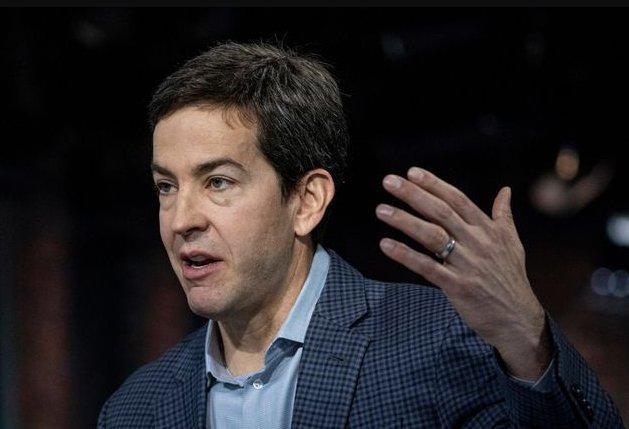

Генеральный директор Okta Тодд Маккиннон говорит, что повсеместное распространение биометрических датчиков в наших устройствах делает возможным широкое развертывание систем без пароля. ФОТО: ДЭВИД ПОЛ МОРРИС/BLOOMBERG NEWS

Генеральный директор Okta Тодд Маккиннон говорит, что повсеместное распространение биометрических датчиков в наших устройствах делает возможным широкое развертывание систем без пароля. ФОТО: ДЭВИД ПОЛ МОРРИС/BLOOMBERG NEWS

По словам Тодда Маккиннона, генерального директора компании Okta, занимающейся управлением идентификацией, широкое распространение беспарольных систем стало возможным благодаря тому, что биометрические датчики, способные распознавать нас, стали почти повсеместными.

«Десять лет назад у вас не было Touch ID, Face ID и Windows Hello», — добавляет он. «Десять лет назад у вас была какая-то странная штука, которую вы подключали к USB-порту. Будет ли это использовать обычный пользователь?»

Кроме того, у всех нас постоянно есть устройства, способные выполнять криптографические вычисления, необходимые для безопасного подключения к системам в Интернете, — говорит г-н Маор из Митиги. Комбинация этих двух факторов — устройств, которые всегда под рукой, и биометрических данных, позволяющих легко входить в них, — делает системы входа без пароля не только возможными, но и удобными, добавляет он.

От двухфакторной к независимой аутентификации

В зависимости от того, насколько безопасной организация хочет сделать свои системы, «беспарольный» вход в систему может быть только началом процесса, который может включать, ну, в общем, пароли. На различных этапах процесса входа в систему — начиная с разблокировки самого телефона — можно запросить у пользователей PIN-код или пароль или проанализировать их местоположение, чтобы убедиться, что они не пытаются войти в систему откуда-либо, не имеющего смысла для этого человека. Также можно проанализировать действия пользователя, чтобы убедиться, что они не ведут себя необычно, например, пытаясь получить доступ к вещам, которые обычно не были бы доступны.

Одна из причин, по которой организации могут делать все это, — определить, не принуждают ли человека получить доступ к его учетной записи. Во-вторых, иногда сотрудники становятся мошенниками, и система входа в систему может быть частью нейтрализации внутренней угрозы. В результате Microsoft уже проводит поведенческий анализ более чем 100 миллиардов событий входа в систему, которые ежедневно обрабатываются ее системами, говорит г-н Вейнерт.

Алекс Вайнерт, директор по безопасности личных данных в Microsoft, говорит, что компания наблюдает более 1000 атак на пароли в секунду в своих системах. ФОТО: ЧОНА КАСИНГЕР/BLOOMBERG NEWS

Алекс Вайнерт, директор по безопасности личных данных в Microsoft, говорит, что компания наблюдает более 1000 атак на пароли в секунду в своих системах. ФОТО: ЧОНА КАСИНГЕР/BLOOMBERG NEWS

Потребуется ли компаниям в будущем добавлять дополнительные факторы аутентификации в тот или иной процесс входа в систему, будет зависеть от того, как быстро хакеры поймут, как обойти эти новые, более надежные системы входа без пароля. «Некоторые из моих коллег, которые являются большими фанатами безопасности, слышат, как компании говорят о трехфакторной аутентификации, четырехфакторной аутентификации и тому подобном», — говорит г-н Шикиар из FIDO Alliance. Но на данный момент важнее всего то, что аутентификация на основе устройств намного безопаснее, чем современные системы на основе паролей.

Беспарольные системы также создадут новые неудобства. Например, как восстановить утерянный пароль, если у вас его никогда не было? Если этот процесс слишком сложен, сотрудники могут быть заблокированы в своих учетных записях и не смогут выполнять свою работу.

С другой стороны, если процесс восстановления учетной записи слишком прост, он может стать еще одним способом взлома систем. По словам г-на Вайнерта, многие компании обнаруживают, что их процессы выдачи учетных данных в первую очередь слабы. «Во многих компаниях вы звоните в службу поддержки и заявляете, что являетесь человеком», — добавляет он. Это открывает возможность того, что злоумышленники могут обойти даже самую безопасную систему входа без пароля, просто убедив человека или какую-либо другую систему зарегистрировать свои собственные устройства в системе компании — без необходимости кражи учетных данных.

По словам г-на Шикиара, Альянс FIDO только что представил свое предложение по оптимизации процесса, с помощью которого устройство становится средством входа человека в систему, что может помочь предотвратить такие атаки. Это предложение включает в себя автоматическую проверку изображений государственных документов, удостоверяющих личность, но это только первый шаг. Если хакеры больше не смогут проникнуть через входную дверь, так сказать, попытки проникнуть через системы восстановления учетных записей могут стать их следующей целью.

Г-н Маор считает, что системы входа без пароля лучше, чем те, что мы имеем сейчас, но изобретательность и мотивация хакеров бездонны. И именно поэтому сегодняшние «беспарольные» системы входа в систему могут когда-нибудь вернуть нас туда, где мы начали, вводя больше секретов, которые знаем только мы, иначе называемых паролями.

«Я занимаюсь этим уже почти 30 лет, и реальность такова, что почти для каждого решения, которое мы придумываем, баланс между безопасностью и удобством использования означает, что хакеры могут проникнуть внутрь», — добавляет он.

Для получения дополнительной аналитики WSJ Technology, обзоров, советов и заголовков подпишитесь на нашу еженедельную рассылку.